Inhalt

- Definition - Was bedeutet OAuth 2.0?

- Eine Einführung in Microsoft Azure und die Microsoft Cloud | In diesem Handbuch erfahren Sie, worum es beim Cloud-Computing geht und wie Microsoft Azure Sie bei der Migration und Ausführung Ihres Unternehmens aus der Cloud unterstützen kann.

- Techopedia erklärt OAuth 2.0

Definition - Was bedeutet OAuth 2.0?

OAuth 2.0 ist der Nachfolger von OAuth, einem offenen Authentifizierungstool, mit dem Benutzer private Ressourcen gemeinsam nutzen können, ohne externen Parteien oder Programmen Zugriff auf alle ihre Identifikationsdaten zu gewähren. OAuth 2.0 ist eine Überarbeitung des ursprünglichen OAuth aus dem Jahr 2006 und steht im Gegensatz zu anderen ähnlichen Authentifizierungstools.Eine Einführung in Microsoft Azure und die Microsoft Cloud | In diesem Handbuch erfahren Sie, worum es beim Cloud-Computing geht und wie Microsoft Azure Sie bei der Migration und Ausführung Ihres Unternehmens aus der Cloud unterstützen kann.

Techopedia erklärt OAuth 2.0

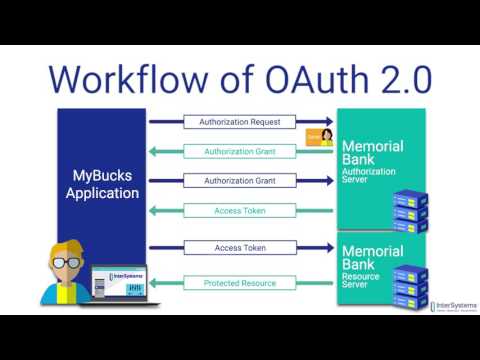

OAuth verwendet Authentifizierungstoken, die als Zeiger auf eine Ressource dienen und Parameter für die gemeinsame Nutzung bereitstellen, z. B. ein begrenztes Zeitfenster. Auf diese Weise kann der Benutzer Dritten Zugriff auf bestimmte Merkmale und Funktionen in einem Programm gewähren, ohne Zugriff auf alles, was darin gespeichert ist, einschließlich personenbezogener Daten. Dies ähnelt einem Authentifikator namens OpenID, die beiden Protokolle unterscheiden sich jedoch geringfügig. Während OAuth Dritte dazu ermächtigt, einige der geschützten Ressourcen eines Benutzers zu verwenden, konzentriert sich OpenID eher darauf, den Zugriff auf ihre Identität zu autorisieren.

Ein häufig verwendetes Beispiel zur Erläuterung von OAuth 2.0 und verwandten Versionen ist, dass der Authentifikator eine Zeichenfolge als Valet-Schlüssel für den Zugriff auf ein bestimmtes Element verwendet. Die Kritik hier ist, dass ein Hacker genau wie ein Schlüssel das Token erhalten und sich unbefugten Zugriff verschaffen könnte. Obwohl die derzeitige Entwicklung von OAuth 2.0 durch Kompatibilität mit und mit anderen Plattformen eine weit verbreitete Nutzung fördert, befürchten einige Kritiker, dass dieses Protokoll je nach Implementierung für die allgemeine Netzwerksicherheit verantwortlich sein könnte.