Inhalt

- Definition - Was bedeutet Identity and Access Management (IAM)?

- Eine Einführung in Microsoft Azure und die Microsoft Cloud | In diesem Handbuch erfahren Sie, worum es beim Cloud-Computing geht und wie Microsoft Azure Sie bei der Migration und Ausführung Ihres Unternehmens aus der Cloud unterstützen kann.

- Techopedia erklärt Identity and Access Management (IAM)

Definition - Was bedeutet Identity and Access Management (IAM)?

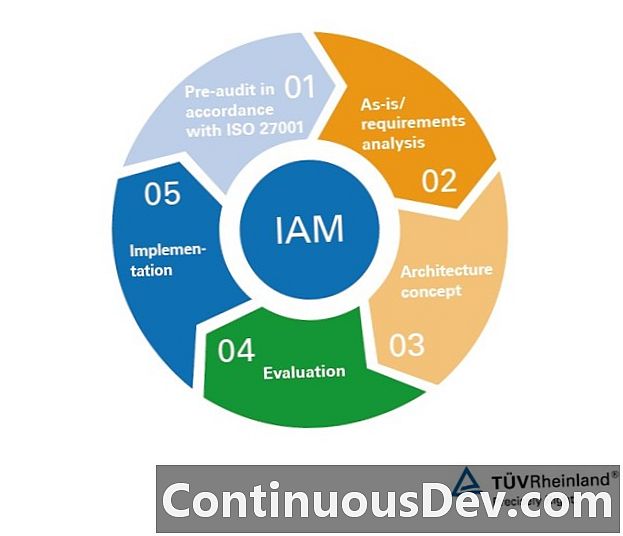

Identitäts- und Zugriffsmanagement (IAM) ist der Prozess, der in Unternehmen und Organisationen verwendet wird, um Mitarbeitern und anderen die Berechtigung zum Sichern von Systemen zu erteilen oder zu verweigern. IAM ist eine Integration von Workflow-Systemen, die organisatorische Think Tanks umfasst, die Sicherheitssysteme analysieren und zum Funktionieren bringen. Richtlinien, Verfahren, Protokolle und Prozesse sind alle mit IAM verknüpft. Identitäts- und Sicherheitsanwendungen sind ebenfalls wichtige Überlegungen.

IAM überprüft Benutzerzugriffsanforderungen und erteilt oder verweigert die Berechtigung für geschützte Unternehmensmaterialien. Darüber hinaus werden verschiedene Verwaltungsfunktionen einschließlich Kennwortproblemen behandelt und die Verwaltung der Mitarbeiteridentität überwacht. Zu den Standards und Anwendungen von IAM gehören die Verwaltung von Benutzerlebenszyklen, verschiedene Anwendungszugriffe und einzelne Anmeldungen.

Eine Einführung in Microsoft Azure und die Microsoft Cloud | In diesem Handbuch erfahren Sie, worum es beim Cloud-Computing geht und wie Microsoft Azure Sie bei der Migration und Ausführung Ihres Unternehmens aus der Cloud unterstützen kann.

Techopedia erklärt Identity and Access Management (IAM)

IAM bietet mehrere Vorteile, einschließlich der Verbesserung des Unternehmenswerts und der Sicherheit, der Steigerung der Arbeitsproduktivität und der Verringerung der Arbeitsbelastung des IT-Personals. Unternehmen setzen IAM ein, um Best-Practice-Standards zu erfüllen, sei es im Gesundheitswesen, im Finanzwesen oder in anderen Bereichen.Best Practice-Standards in mehreren Unternehmensbereichen erfordern den Schutz von Aufzeichnungen, was immer wichtiger wird, je mehr Unternehmen die Interoperabilität in vertraulichen Aufzeichnungssystemen übernehmen.